앞서 bee-box에 대해서 소개해드렸는데요.

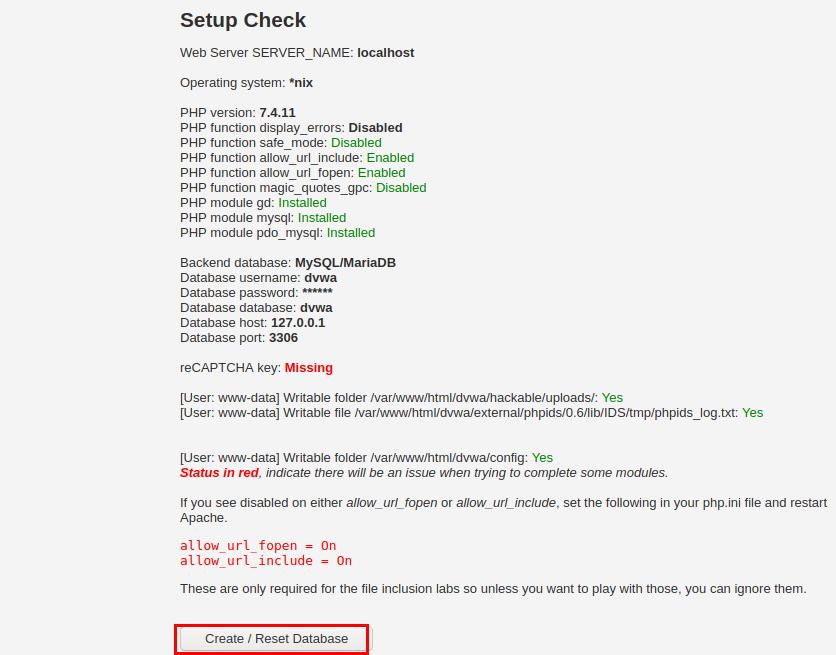

이번에는 DVWA에 대한 소개입니다.

DVWA란?

Damn Vulnerable Web Application (DVWA) 의 약자로 마찬가지로 모의해킹 테스트를 위한 환경입니다.

bee-box와 마찬가지로 PHP/MySQL 환경으로 진행됩니다.

저는 이전에 Kali linux를 설치했으니 Kali로 이용해보겠습니다.

다운로드 및 설치하기

Kali Linux VM 이미지로 다운로드 받기.칼리 리눅스의 iso 버전이 아닌 VM 버전으로 다운로드 받는 방법입니다. 간단하게 사용하기 좋습니다. 칼리 리눅스 VM 이…

http://dvwa.co.uk/DVWA – Damn Vulnerable Web ApplicationDamn Vulnerable Web App (DVWA) is a PHP/MySQL web application that is damn vulnerable. Its main goals…dvwa.co.uk

저는 Kali Linux 환경이나 기타 다른환경을 구축후 테스트하셔도 좋습니다.

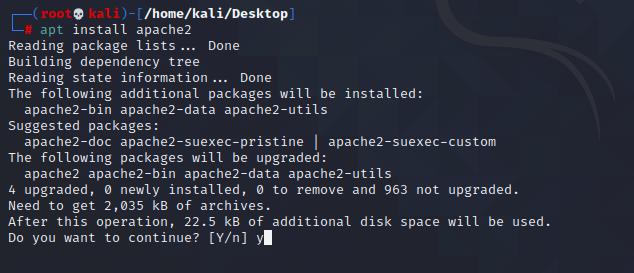

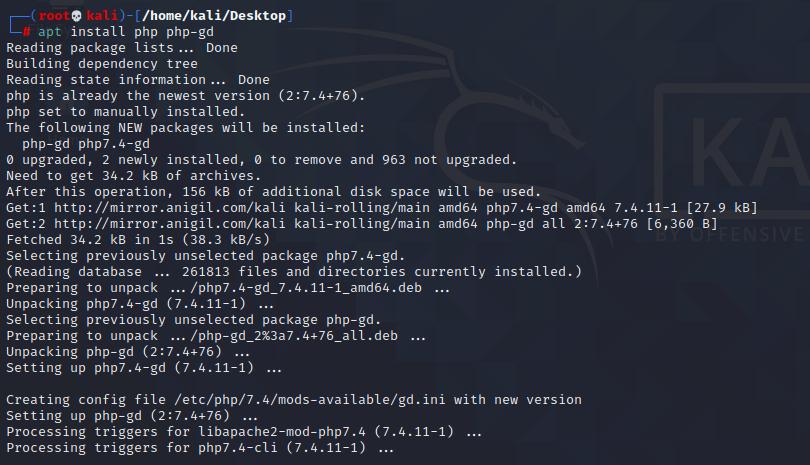

구성은 apache2,php,mariadb 구성으로 설치했습니다.

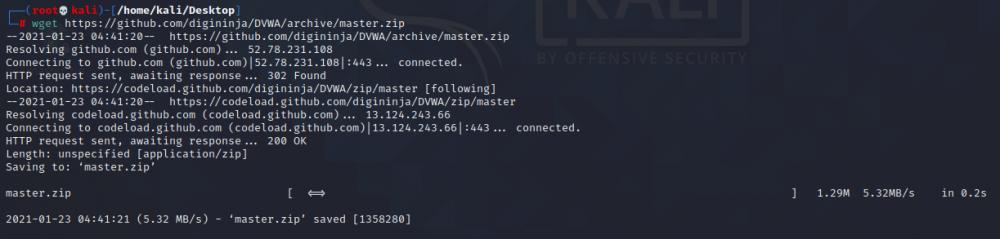

패키지 설치이후에는 소스파일을 wget명령어로 받아주세요.

wget https://github.com/digininja/DVWA/archive/master.zip

그리고 unzip master.zip으로 압축을 해제해줍니다.

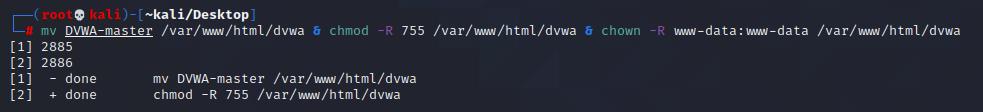

이제 소스파일을 웹서비스 폴더로 이동해준뒤 권한부여까지 진행하겠습니다.

아래 명령어로 한번에 입력이 가능합니다.

mv DVWA-master /var/www/html/dvwa & chmod -R 755 /var/www/html/dvwa & chown -R www-data:www-data /var/www/html/dvwa

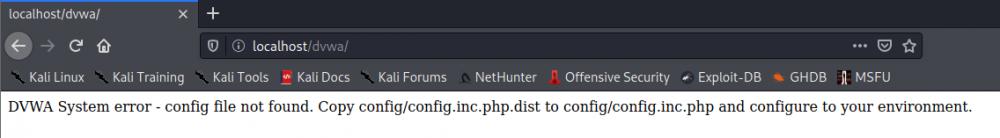

그리고 서비스를 전부시작해준뒤 웹으로 접근하면 아래처럼 에러가 뜨는데 config.inc.php파일이 없어서 그렇습니다.

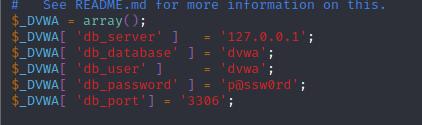

아래 명령어들을 통해 config 파일을 복사해주세요. + DB정보도 기억해주세요(이대로 mariadb를 셋팅해야함)

cd /var/www/html/dvwa/config/

cp config.inc.php.dist config.inc.php

vi config.inc.php

이대로 db생성

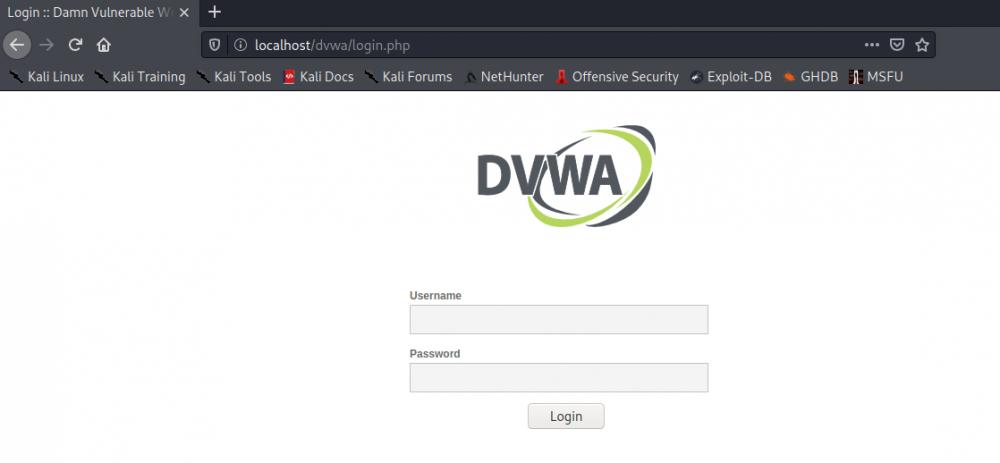

다시 홈페이지 접근

Username : admin

Password : password

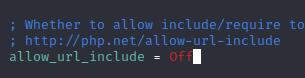

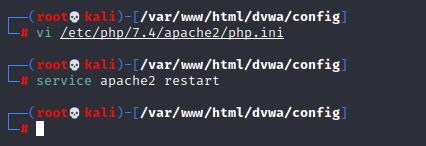

php 설정필요.

리캡챠도 나중에 설정

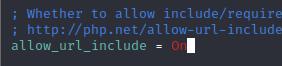

vi /etc/php/[php버전]/apache2/php.ini

/allow_url_include 검색 후 off -> on 수정

완료 후 아파치2 재시작

리캡챠는 복잡해져서 일단 제외

Create Database 하면 완료

해피 햌!

위(아래)의 댓글 삭제해주세요.

넵 삭제하였습니다 방문해주셔서 감사합니다~